Kyberturvallisuuden pitää olla kiinteä osa yrityksen toimintaa

Maailmalla elintarviketeollisuuden yritykset ovat joutuneet toistuvasti kyberhyökkäysten kohteeksi. Vielä ei ole havaittu hyökkääjää, joka keskittyisi nimenomaan elintarvikeyrityksiin, mutta laajalle levinneet kyberhyökkäykset ovat tehneet tuhoa myös elintarvikeyrityksissä. Vuonna 2017 NotPetya-isku halvaannutti Cadburyn tehtaan Australiassa, ja 2019 ranskalaisen Fleury Michonin tuotanto oli alhaalla viisi päivää.

Kyberturvallisuus kuten muukin turvallisuus pitäisi olla kiinteä osa yrityksen normaalia toimintaa. Kyberturvallisuus ei eroa elintarviketurvallisuudesta, työturvallisuudesta, henkilöstöturvallisuudesta tai muista perinteisistä turvallisuuden aloista.

Yrityksiin kohdistuu monenlaisia kyberuhkia

Kyberturvallisuudessa termillä hyökkääjä tarkoitetaan tahoa, joka pyrkii vaikuttamaan kohteen tietolaitteisiin. Hyökkääjä voi olla aktiivinen, eli vuorovaikutuksessa kohteen kanssa tai passiivinen, jolloin hyökkääjä tekee haittaohjelman (malware), joka leviää ja tuhoaa itsenäisesti.

Tyypillisin haittaohjelmatyyppi on ransomware, joka lukitsee koneen ja salaa tiedostot niin, että niitä ei voi käyttää. Tyypillisempiä hyökkääjiä ovat rahan perässä olevat rikolliset, aktivistit tai terroristit ja valtiolliset toimijat.

Rikolliset murtautuvat järjestelmiin rikollisen hyödyn perässä. Tyypillisesti rikolliset lukitsevat koneita ja dataa ransomwarella ja vaativat lunnaita avaamisesta. Muita rikollisten käyttämiä menetelmiä ovat maksujärjestelmään tunkeutuminen ja tilisiirtojen tekeminen tai muokkaaminen. Ulkomailla vähittäiskaupassa on ollut myös tapauksia, joissa hyökkääjät ovat muokanneet maksuliikennettä.

Aktivistit tai terroristiset järjestöt tekevät myös kyberhyökkäyksiä, joko saadakseen näkyvyyttä aatteelleen tai osana toimintaa ”vihollista” vastaan. Yritys on voinut joutua poliittisen tai muun tilanteen takia mielenkiinnon kohteeksi. Sosiaalisen median kuohuessa yritys joutuu aktivistien ”pommittamaksi”.

Myös valtiolliset toimijat tekevät yrityshyökkäyksiä

Valtiolliset toimijat ovat kaikkein harvinaisimpia hyökkäysten tekijöinä, mutta elintarvikeyritys voisi joutua kohteeksi, jos tilaisuus ja tilanne ovat sopivia. Esimerkiksi Ukraina on ollut jo useamman vuoden kaiken mahdollisen vaikuttamisen kohteena. Venäjä on kaksi kertaa onnistuneesti hyökännyt Ukrainan sähköverkkoa vastaan. Jos olisi sopiva syy ja tilaisuus häiritä elintarviketuotantoa, se varmasti käytettäisiin.

Pohjois-Korea on hyökännyt useampaa pankkia kohden varastaakseen rahaa. Se onnistui varastamaan 81 miljoonaa dollaria Bangladeshin keskuspankilta. Samoin Pohjois-Korea toteutti WannaCry ransomware -hyökkäyksen, joka lukitsi maailmanlaajuisesti yli 200 000 Windows-konetta halvaannuttaen sairaaloita, pankkeja, tehtaita ja muita kriittisiä kohteita. WannaCry -ransomwaren virheen takia suurinta osaa tiedostoista ei voitu palauttaa, vaikka uhri maksoi lunnaat.

Venäjä oli NotPetya hyökkäyksen takana. Hyökkääjät saastuttivat Ukrainassa käytetyn M.E.Doc -verojen raportointiohjelman madolla, joka levisi yrityksen verkossa lukiten tiedostot pysyvästi. Hyökkäys iski pahoin myös Ukrainassa liiketoimintaa harjoittaviin kansainvälisiin yrityksiin, esimerkiksi kuljetusyritys Maerskin toiminta halvaantui käytännössä kokonaan.

Hyökkääjien toimintatavat ovat samanlaisia

Teknisesti hyökkääjien käyttämät menetelmät ovat keskenään hyvin samanlaisia. Kehittynyt rikollisryhmä voi tehdä lähes samanlaisia hyökkäyksiä kuin monet valtiolliset toimijat. Toisaalta tämä on puolustajalle myös etu: ei tarvitse erikseen suojautua valtiollisia toimijoita ja kehittyneitä rikollisia vastaan.

Kyberhyökkäys jaetaan yleensä kuuteen vaiheeseen. Ensinnä hyökkääjä tekee tiedusteluja ja esivalmisteluja. Hyökkääjä etsii aukkoja ja aineistoa peitetarinalle, jolla yritetään huijata yrityksen työntekijä avaamaan hyökkäysdokumentti. Sitten hyökkääjä käyttää esimerkiksi huonosti suojattua etäyhteyttä tai lähettää tietojenkalastelu- eli phishing-viestin. Näin yritetään hankkia käyttäjätunnuksia tai saada työntekijä ajamaan tai avaamaan tiedosto.

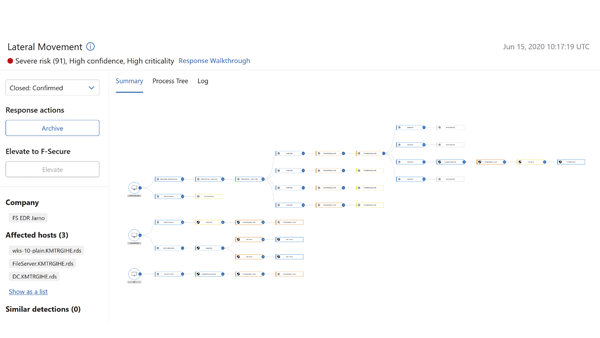

Kolmannessa vaiheessa kohdekone otetaan haluun ja etsitään etenemiskeinoja. Seuraavaksi otetaan muitakin IT- eli toimistoverkon koneita haluun ja etsitään esimerkiksi reittiä tuotantoon tai verkon ylläpitotunnuksia.

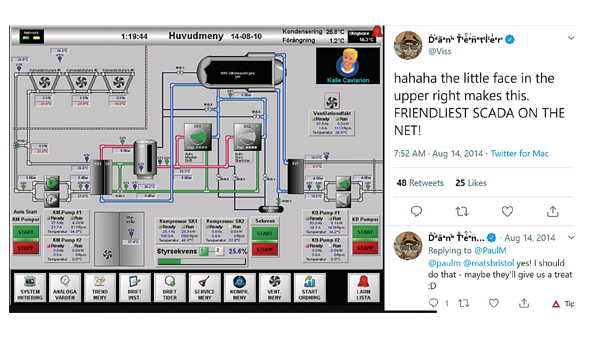

Viidennessä vaiheessa hyökkääjä levittäytyy tuotantoverkossa tuotantojärjestelmän hallintapaneelikoneille (Human Machine Interface, HMI) ja mahdollisesti myös tuotantoa ohjaaviin koneisiin. Lopuksi tehdään tihutyöt, kuten lukitaan, varastetaan tai tuhotaan tiedostoja tai laitteita.

Hyökkäyksillä voi olla laajat vaikutukset

Hyökkääjä voi riittävän hallinnan saatuaan tehdä lähes mitä tahansa, mutta käytännössä vaikutukset ovat yleensä kaavamaisia, ja ne voidaan luokitella kolmeen ryhmään.

Hyökkääjä voi lukita tietokoneita ja tiedostoja ransomwarella ja vaatia avaamisesta lunnaita. Tällöin koneita ei voi käyttää ja tuotanto pysähtyy, jos tuotannon tai tukitoimien tarvitsemat koneet on lukittu.

Toiseen ryhmään kuuluvat hyökkäykset, joilla voidaan varastaa tietoja ja kiristää vuotamisella tietoja. Tiedot voidaan vuotaa myös suoraan, mikä voi aiheuttaa maineen menetystä tai viranomaisseuraamuksia, jos vuodetuissa tiedoissa on henkilötietoja.

Kolmas ryhmä ovat hyökkäykset, joiden tavoitteena on järjestelmien sabotointi. Hyökkääjä pyrkii rikkomaan laitteet niin hyvin kuin osaa: Tuhoaa tiedostot tai lukitsee ne niin, ettei niitä voi avata tai sotkee teollisuuden ohjauslaitteiden PLC -ohjelmakoodin (Programmable Logic Controller, ei PC-pohjainen käyttöjärjestelmä). Sabotaasi voidaan naamioida ransomware-kiristykseksi, mutta lunnaita maksamalla tiedostoja ei saa takaisin.

Periaatteessa hyökkääjä voisi myös aiheuttaa pitkäaikaisempaa tuhoa muokkaamalla elintarvikkeen tuotantoprosessia esimerkiksi säätämällä kypsennyslämpötilan liian alhaiseksi tai säilytyslämpötilan liian korkeaksi ja samalla väärentäen tiedot näyttämään oikealta hallintajärjestelmien ruuduilla. Tähän saakka ainoat tuotantoprosessia muokanneet hyökkäykset ovat olleet USA:n ja Israelin toteuttamat kyberhyökkäykset Iranin ydintutkimusta vastaan.

Kaikkein paras tapa suojautua hyökkäyksiltä on tuoda kyberturvallisuus osaksi prosessien suunnittelua, tarjouspyyntöjä, toteutusta ja tuotantojärjestelmän käyttöä. Prosessia suunnitellessa tulee tehdä uhka-arvio: selvittää uuden prosessin mahdolliset kohteet hyökkääjälle ja miettiä uhkien estoa ja hallintakeinoja sekä kirjata nämä tarjouspyyntöihin.

Tuotanto aina riippuvainen toimistoverkon prosesseista

Tuotannossa oleviin järjestelmiin on hankala tai mahdoton tehdä suuria muutoksia. Turvallisuus täytyy rakentaa varovaisesti pala kerrallaan, varajärjestelmillä tai niiden kopioilla testaten. Varmuuskopiot tulee tehdä riittävän aikaisin, ja varaosat rakentaa valmiiksi silloin, kun ei ole ”tilanne päällä”. Varaosia voi käyttää myös päivitysten ja uusien tietoturvakontrollien testaamiseen.

Verkkoliikkeen kartoittamisen jälkeen tulee sallia ainoastaan se liikenne, jota järjestelmä tarvitsee toimiakseen. Aluksi on hyvä käyttää pehmeitä rajoituksia, esimerkiksi tuntematon liikenne raportoidaan estämisen sijasta.

Vaikka tuotannon eristää hyvin muista verkoista, se on käytännössä aina riippuvainen toimistoverkossa tapahtuvista prosesseista. Tunkeutumisen lisäksi toimistoverkko on riski tuotannolle myös kriittisten tukipalvelujen osalta, joten raaka-aine-, varasto-, tilaus-, logistiikka- ja muut hallintaprosessit tulee varmuuskopioida ja suojata huolellisesti. Kyseisiin toimintoihin käytettäviltä koneilta ei pitäisi lukea sähköposteja tai tehdä yleistä surffausta.

Yleisesti toimistoverkkoon tunkeutumisen estäminen tai tunkeutumisen mahdollisimman aikainen havaitseminen on ensisijaisen tärkeää. Toimistoverkon koneet tulee olla hyvin ylläpidettyjä ja tietoturvapäivitettyjä ja käyttää laadukkaita turvaohjelmistoja.

Oma osaaminen ja hyvä kumppani tarpeen

Kyberturvallisuudessa on houkutus ulkoistaa kaikki työt palveluntarjoajille. Parempaan lopputulokseen kuitenkin pääsee, kun yrityksellä on myös omaa osaavaa henkilöstöä. Hyvä nyrkkisääntö on se, että onko työ jatkuvaa vai automatisoitavissa? Jos työ on jatkuvaa ja automaatiota ei ole, silloin pitäisi käyttää omaa henkilöstöä. Palveluntarjoaja puolestaan hallitsee automaation paremmin ja tarjoaa kokenutta henkilöstöä projekteihin.

Kyberturvallisuuden valvontapalvelua tarjoava yritys (Security Operations Center, SOC) näkee paljon laajemman tilannekuvan, mistä on hyötyä kaikille asiakkaille. Järjestelmien auditointi ja testaus on projektiluontoista työtä, joten se kannattaa ostaa. Samoin suunnittelu- ja kehitystyöhön on saatavilla konsultointiapua.

Turvallisuuteen liittyviä palveluja ostettaessa kannattaa suosia palveluntarjoajia, jotka pystyvät tarjoamaan kumppanuutta pelkän massapalvelun sijaan. Kumppaniyrityksen kanssa on helpompi kehittää toimintaa kokonaisuutena.

Kiinnitä huomiota seuraaviin seikkoihin

| Varakappaleet | Kaikilla tietokoneosilla tulee olla varakappale, tai ohjelmiston olla asennettavissa vakioidulle koneelle. |

| Päivitettävyys | Linux, Windows ja sulautettujen teollisuuskäyttöjärjestelmien tulee olla päivitettävissä. |

| Toimitusketjun varmistus | Amazonissa ja muilla vapailla markkinoilla on myös väärennettyjä osia. Esimerkiksi F-Secure vastikään tutki tapausta, jossa asiakas oli tietämättään käyttänyt väärennettyjä Cisco Catalyst 2900-X kytkimiä. |

| Vahvat salasanat | Kaikilla järjestelmän käyttäjätunnuksilla tulee olla vahva salasana, myös sisäisillä käyttäjätunnuksilla, joita ihmiset eivät suoraan käytä. |

| Käyttäjien nopea tunnistus | Ihmisten käyttämien hallintapaneelien käyttäjän tunnistaminen tulee tehdä biometrisellä tunnisteella, esimerkiksi kasvon tai sormenjäljen tunnistuksella. |

| Verkon kartoitus | Järjestelmän verkkoyhteydet, internettiin menevät ja teollisuusjärjestelmän sisäiset, on kartoitettava. |

| Verkon eristys | Vain kartoitettu liikenne tulee sallia, kaikki muu estetään palomuureilla |

| Valvonnan mahdollistaminen | Järjestelmän tulee sallia käyttäytymisen valvonnan mahdollistavien EDR (Endpoint Detection & Response) sensorien asentaminen. Turvaohjelmistojen tulee sallia yhteydenotto toimittajan palvelimille. |

| Torjuntaohjelmien asentaminen | EPP (End Point Protection) eli kehittynyt Anti-Virus tulee olla asennettuna kaikille koneille, joissa torjuntaohjelmiston käyttäminen on mahdollista. Kehittynyt EPP tarvitsee yhteyden toimittajan palvelimille, ilman sitä suuri osa turvasta menetetään. |

Prosessit, jotka tulee tuottaa pääosin itse

| IT-järjestelmien hallinta ja ylläpito | Järjestelmien tuntemus täytyy säilyä omassa yrityksessä. |

| Tietohallinta ja tietojohtaminen | Mahdollistaa tietojärjestelmien pitkäjänteisen kehityksen. |

| Jatkuvuuden hallinta | Vaatii pitkällistä tuntemusta yrityksestä. |

| Poikkeustilan tilannejohtaminen | Nopeuttaa tilannekuvan muodostamista ja reagointia. |

| Maineenhallinta | Julkisuudenhallinta ja PR-ongelmien minimointi oikeanlaisella tiedottamisella. |

Palvelut, joiden ostamisella saa etua

| SOC-valvontapalvelu | Monia yrityksiä palveleva kyberturvallisuuden valvomo näkee laajemman tilannekuvan. |

| Järjestelmien kyberturvallisuuden auditointi ja suunnittelupalvelut | Suunnittelu ja auditointi vaatii syväosaamista ja harjaantumista. |

| Järjestelmien testaus ja harjoituspalvelut | Yksittäisellä yrityksellä ei ole varaa ylläpitää osaamista, jota turvallisuuden testaaminen ja kyberharjoitukset vaativat. |

| Incident Response, eli hyökkäysenhallinta-palvelut | Yksittäinen yritys ei koe riittävää määrää hyökkäyksiä, onnistuneen hyökkäyksen pysäyttämiseen tarvittavan osaamisen ylläpitämiseen. |

Lyhenteet

| EPP | Endpoint Protection, kehittynyt versio perinteisestä Anti-Virus -ohjelmasta |

| EDR | EDR (Endpoint Detection & Response) Käyttäytymisen valvonkaan keskittynyt turvaohjelmisto tai palvelu. Havaitsee sen mitä EPP ei voinut torjua. |

| Sulautettu käyttöjärjestelmä | Tietokone ja käyttöjärjestelmä, jotka ovat kiinteä osa laitetta, esimerkiksi teollisuuskoneen hallintapaneelia. |

| Ransomware | Haittaohjelma, joka lukitsee tiedostot salaamalla ne ja jonka tekijä vaatii lunnaita tiedostojen palauttamiseen. Tekee koneesta ja tiedostoista käyttökelvottoman. |

| SOC (Security Operations Center) | Kyberturvallisuuden valvomo, joka seuraa EDR, verkko ja muita lähteitä etsien ja reagoiden tietoturvapoikkeamiin |

| HMI | Human Machine Interface, nimitys teollisuuskoneen hallintapaneelille, jota ihminen käyttää |

| PLC | Programmable Logic Controller, teollisuuslaitteen ohjauskomponentti, jota ei ole toteutettu PC pohjaisella käyttöjärjestelmällä. Siemens, Schneider, OMRON, jne. |

Lisätietoja:

- Cyber attac halts production at Cadbury factory

foodmanufacture.co.uk/Article/2017/06/30/Food-manufacturers-hit-by-new-cyber-attack

- The food industry: a new target for cyberattacks?

stormshield.com/news/the-food-industry-a-new-target-for-cyberattacks

- The billion dollar bank job

nytimes.com/interactive/2018/05/03/magazine/money-issue-bangladesh-billion-dollar-bank-heist.html

- Wannacrypt ransomware worm

theregister.com/2017/05/13/wannacrypt_ransomware_worm

- The Untold Story of NotPetya, the Most Devastating Cyberattack in History

wired.com/story/notpetya-cyberattack-ukraine-russia-code-crashed-the-world

- The Fake Cisco

labs.f-secure.com/publications/the-fake-cisco

Ihminen on tietoturvan heikoin lenkki

FM Tiina Vestmanin väitöskirjan mukaan työntekijöillä ei useinkaan ole tietoa tietoturvarikkomustensa lopullisista seurauksista, eivätkä he pysty arvioimaan tekojensa lopullisia seurauksia. Ne voivat olla peruuttamattomia, mutta silti työntekijät eivät koe tietoturvarikkomuksistaan syyllisyyden ja häpeän tunteita.

Työntekijöiden suurimpien tietoturvan riskitekijöiden taustalla on kykenemättömyyttä, tietämättömyyttä, ymmärtämättömyyttä, osaamattomuutta ja kiirettä. Työntekijät eivät välttämättä suhtaudu tietoturvaan välinpitämättömästi, mutta he eivät ole ymmärtäneet tärkeää rooliaan organisaation tieto- ja kyberturvaan kohdistuvien riskien minimoimisessa.

Useimmiten tietoturvaohjeita ei noudateta, koska ohje on ristiriitainen, puutteellinen, huonosti löydettävissä, tai on kiire. Ohjeen voi usein myös kiertää.

Ilman konkreettisia ja selkeitä tavoitteita tietoturvapolitiikka ohjeineen jää sanahelinäksi. Ohjeissa pitää pystyä selittämään, miksi ja miten työntekijän pitää huomioida organisaation tietoturvapolitiikan mukainen toimintatapa.

Tietoturva merkitsee eri ihmisille sekä kokemuksen että koulutustaustan perusteella eri asioita. Organisaation pitää havainnollistaa asia työntekijöiden omien työtehtävien kautta ja osoittaa, mitä tapahtuu, jos henkilö ei noudata tietoturvapolitiikkaa ja sen ohjeita.

Tietoturvan sisäistäminen pelkkiä ohjeita ja sääntöjä lukemalla, verkkokoulutuksena tai yrityksen ja erehdyksen kautta ei tutkimuksen mukaan toimi. Tietoturvan sisäistäminen vaatii selkeitä tavoitteita ja saattaa vaatia olemassa olevien menetelmien muuttamista. Toisaalta pitää kiinnittää huomiota siihen, millaisia tietoturvan käyttäytymismalleja organisaatio suosii.

Väitöstutkimuksen aineistona käytettiin kahden suomalaisen julkisen sektorin organisaation tietoturvapolitiikkaa ja -ohjeita sekä työntekijöiden haastatteluja. Tulokset ovat todennäköisesti yleistettävissä myös yksityiselle sektorille ja yrityksiin.

Väitöskirja ”Kriittinen analyysi neutralisoimisteorian soveltamisesta tietojärjestelmätieteessä” on julkaistu verkkojulkaisusarjassa JYU Dissertations numerona 224, Jyväskylä 2020. Pysyvä osoite on urn.fi/URN:ISBN:978-951-39-8174-7

Suosittelemme artikkelia

Elintarvikealan kybervarautuminen heikentynyt

Rakkaus merkintöihin

Kyberturvallisuusdirektiivi NIS2 velvoittaa myös elintarvikealaa

Parempi tehty kuin täydellinen

Kestävyysraportoinnin automatisointi vaatii uudenlaista ajattelua